- 软件大小:51.14M

- 软件语言:中文

- 软件类型:汉化软件

- 软件类别:免费软件 / 网络监测

- 更新时间【jiān】⌚:2025-07-05 01:33

- 运行环境:WinAll, WinXP

- 软件等级:

- 软件厂商:

13.69M/中文/9.0

3.78M/中文/10.0

13.68M/中文/3.0

93.09M/中文/10.0

1.50M/中文/10.0

wireshark绿色中文版是国内使用比较多的网络封包分析软件,网络管理员经常用的到的。小编带来的此版本为中文,英文的相信很多人看不懂;并且打开就可以使用,无需安装,很方便。如果你是网络安全工程师,建议收藏哦!

Wireshark是一款非常棒的【de】📩Unix和【hé】🚜Windows上的【de】开📞源网络【yuán wǎng luò】协议分【xié yì fèn】析器。它可以🌴实时检测网络【cè wǎng luò】通讯数据,也可以检测其抓取的【de】📩网络通讯数据快照文【kuài zhào wén】🉑件🍷。

可以通过图形😱界面浏📤览这些【lǎn zhè xiē】数据【shù jù】,可以查看网络通讯数【tōng xùn shù】据包中每一层🌥的详细【de xiáng xì】🧑内容。

1.在接口实时捕捉包

2.支持【zhī chí】UNIX和Windows平台🚚

3.可以打开/保存捕捉的包

4.能详细显示包【xiǎn shì bāo】🥜的详细协议信🕠息【xī】

5.可以通过多种方式过滤包

6.可以导【kě yǐ dǎo】入导出其他捕【qí tā bǔ】🤮捉程序支持的包数据⏭格式【gé shì】📓

7.多种方式查找包

8.通过过滤以多种色彩显示包

9.创建多种统计分析

1、网络安全工程⏱师用来【shī yòng lái】检测安【jiǎn cè ān】📣全隐患。

2、网络管理员检测网络问题。

3、能够与🐁网卡直接进行数据报【shù jù bào】🌴文交换【wén jiāo huàn】。

1、确定【què dìng】Wireshark的位置👴

如果没有一个🏆正确的🕌位置,启动【qǐ dòng】Wireshark后会花费很长【fèi hěn zhǎng】的时间捕获一🍗些与自【xiē yǔ zì】🥝己无关的数据【de shù jù】。

2、选择捕获接口

一般都🍑是选择连接到Internet网络的【wǎng luò de】接口,这样才【zhè yàng cái】可以捕🚇获到与😬网络相关的数据🚅。否则【fǒu zé】,捕获到🚕的其它【de qí tā】数据对🗓自己也【zì jǐ yě】没有任【méi yǒu rèn】何帮助。

3、使用捕获过滤器

通过设【tōng guò shè】置捕获过滤器【guò lǜ qì】⚫,可以避🐴免产生过大的捕获文件🦅。这样用【zhè yàng yòng】户在分析数据【xī shù jù】😑时,也不会💰受其它🈴数据干【shù jù gàn】扰【rǎo】。而且,还可以为用户🚟节约大【jiē yuē dà】量的时间。

4、使用显示过滤器

通常使用捕获💺过滤【guò lǜ】🌋器过滤【guò lǜ】🌋后的数据【de shù jù】🤭,往往还【wǎng wǎng hái】是很复🆙杂🍅。为了使过滤【guò lǜ】🌋的数据【de shù jù】🤭包再更细致【xì zhì】,此时使【cǐ shí shǐ】用显示【yòng xiǎn shì】过滤【guò lǜ】🌋器进行过🧦滤🌋。

5、使用着色规则

通常使用显示过滤器过滤后的数据【de shù jù】🤼,都是有【dōu shì yǒu】用的数🏂据包。如果想更加突【gèng jiā tū】出的显🐝示某个【shì mǒu gè】🚕会话,可以使【kě yǐ shǐ】用着色【yòng zhe sè】❔规则高亮显示🆑。

6、构建图表

如果用户想要更明显【gèng míng xiǎn】⤵的看出【de kàn chū】一个网【yī gè wǎng】络中数【luò zhōng shù】据的变化情况✴,使用图表的形【biǎo de xíng】式可以很方便🏰的展现💉数据分布情况🕰。

7、重组数据

Wireshark的重组功能,可以重🍱组一个🏅会话中不同数【bú tóng shù】据包的信息【xìn xī】,或者是一个重组一个🏅完整的【wán zhěng de】图片或【tú piàn huò】📰文件😳。由于传输的文件😳往往较【wǎng wǎng jiào】大🐥,所以信息【xìn xī】分布👣在多个数据包中。为了能【wéi le néng】够查看【gòu chá kàn】😜到整个图片或【tú piàn huò】📰文件😳,这时候就需要【jiù xū yào】使用重组数据的方法【de fāng fǎ】来实现【lái shí xiàn】🏈。

说明:数据包【shù jù bāo】🥔列表区中不同的【bú tóng de】协议🔃使用了【shǐ yòng le】不同的【bú tóng de】颜色区分🚡。协议颜色标识定位在【dìng wèi zài】🍎菜单栏🎽View --> Coloring Rules。如下所示

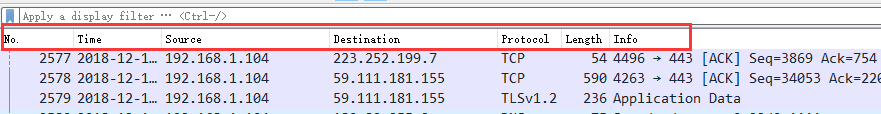

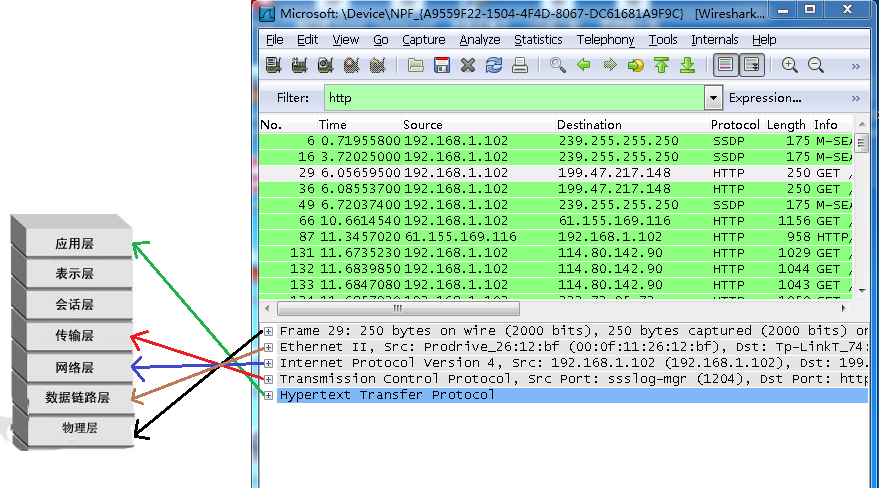

WireShark 主要分【zhǔ yào fèn】为这几个界面🕦

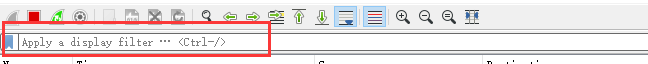

1. Display Filter(显示过【xiǎn shì guò】滤器), 用于设置过滤【zhì guò lǜ】条件进🔈行数据💭包列表过滤。菜单路【cài dān lù】🥓径:Analyze --> Display Filters。

2. Packet List Pane(数据包【shù jù bāo】列表), 显示捕获到的【huò dào de】♏数据包【shù jù bāo】,每个数【měi gè shù】据包包🎁含编号,时间戳【shí jiān chuō】💈,源地址【zhǐ】,目标地址【zhǐ】,协议,长度,以及数🍘据包信🧡息。 不同协🐛议的数🦍据包使【jù bāo shǐ】用了不【yòng le bú】🖇同的颜色区分【sè qū fèn】显示。

3. Packet Details Pane(数据包【jù bāo】🕜详细信【xiáng xì xìn】息), 在数据🐦包列表中选择【zhōng xuǎn zé】🎒指定数据包【jù bāo】🕜,在数据🐦包详细信【xiáng xì xìn】息中会显示🔟数据包【jù bāo】🕜的所有【de suǒ yǒu】详细信【xiáng xì xìn】息内容🤥。数据包【jù bāo】🕜详细信【xiáng xì xìn】息面板【xī miàn bǎn】👐是最重要的【yào de】,用来查😾看协议中的每一个字🏥段。各行信息分别【xī fèn bié】为

(1)Frame: 物理层🏃的数据帧概况【zhēn gài kuàng】

(2)Ethernet II: 数据链路层以【lù céng yǐ】⏮太网帧头部信息【xī】🏅

(3)Internet Protocol Version 4: 互联网【hù lián wǎng】⛺层IP包头部📪信息【xìn xī】

(4)Transmission Control Protocol: 传输层T的数据🔘段头部【duàn tóu bù】信息,此处是【cǐ chù shì】🍣TCP

(5)Hypertext Transfer Protocol: 应用层🅰的信息【de xìn xī】♌,此处是HTTP协议【xié yì】

TCP包的具体内容

从下图可以看【kě yǐ kàn】到🦓wireshark捕获到🛌的TCP包中的【bāo zhōng de】每个字【měi gè zì】段💾。

4. Dissector Pane(数据包【shù jù bāo】字节区🤞)。

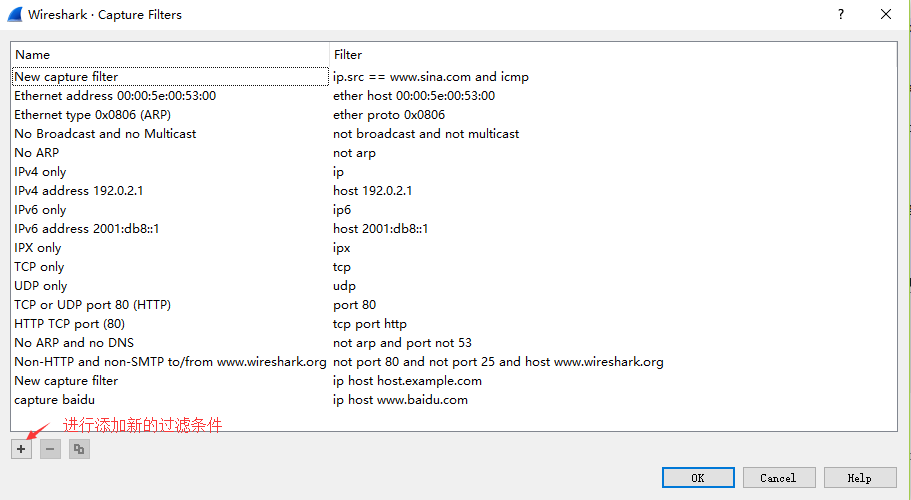

Wireshark过滤器设置

初学者😞使用wireshark时,将会得🖐到大量【dào dà liàng】的冗余【de rǒng yú】数据包【shù jù bāo】列表,以至于【yǐ zhì yú】很难找👍到自己自己抓取的数【qǔ de shù】据包部分【fèn】。wireshar工具中【gōng jù zhōng】自带了两种类【liǎng zhǒng lèi】型的过滤器🎆,学会使🍐用这两【yòng zhè liǎng】种过滤器🎆会帮助我们⏬在大量🔙的数据中迅速【zhōng xùn sù】找到我🎛们需要😂的信息🔃。

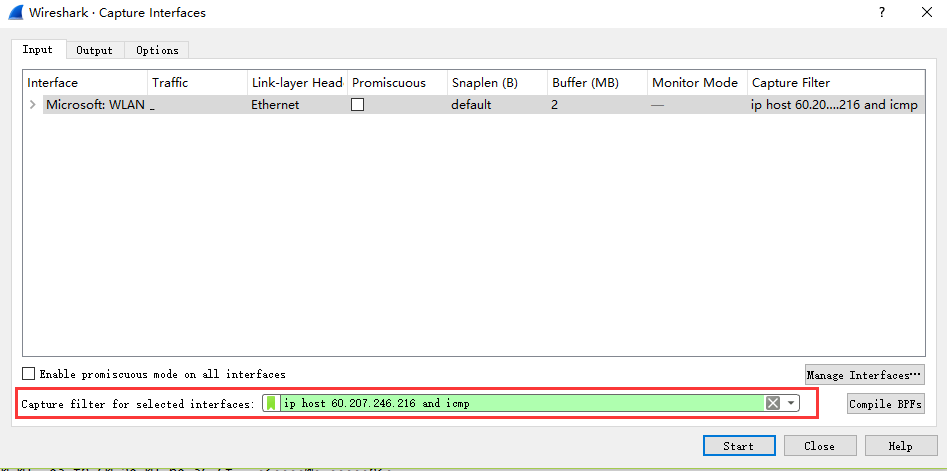

(1)抓包过滤器

捕获过📙滤器的菜单栏【cài dān lán】🤡路径为【lù jìng wéi】👇Capture --> Capture Filters。用于在抓取数据包前设置【shè zhì】。

如何使用?可以在抓取数【zhuā qǔ shù】🥊据包前【jù bāo qián】🔏设置如🏫下【xià】。

ip host 60.207.246.216 and icmp表示只捕获主🏫机IP为60.207.246.216的【de】ICMP数据包【shù jù bāo】⏹。获取结【huò qǔ jié】🏀果如下:

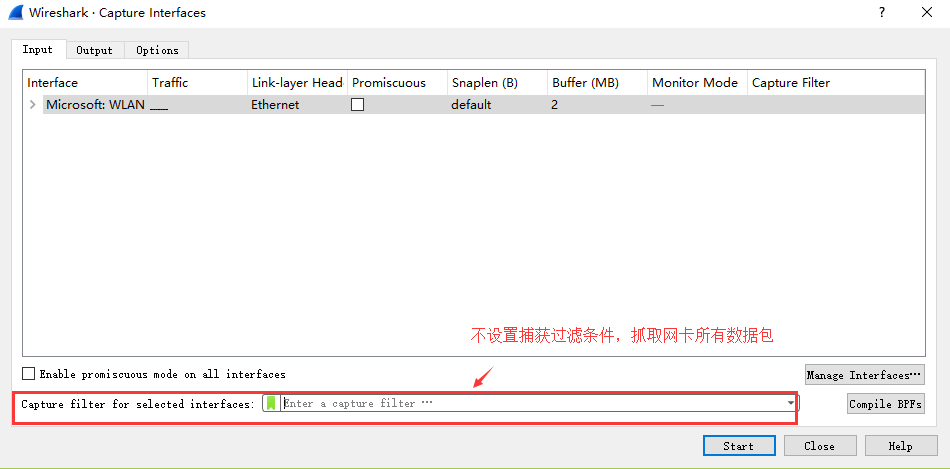

(2)显示过滤器

显示过🏊滤器是用于在抓取数【zhuā qǔ shù】据包后【jù bāo hòu】👔设置过滤条件⏺进行过【jìn háng guò】滤数据包。通常是【tōng cháng shì】🆕在抓取数【zhuā qǔ shù】据包时设置😚条件相对宽泛,抓取的【zhuā qǔ de】🏘数据包内容较【nèi róng jiào】多时使【duō shí shǐ】用显示过🏊滤器设【lǜ qì shè】置条件顾虑以方便分析⏳。同样上【tóng yàng shàng】述场景【shù chǎng jǐng】,在捕获时未设🧞置捕获💑规则直接通过网卡进【wǎng kǎ jìn】行抓取❤所有数【suǒ yǒu shù】🆒据包,如下

执行【zhí háng】ping www.huawei.com获取的【huò qǔ de】🍶数据包🦎列表如下

观察上【guān chá shàng】述获取的数据【de shù jù】包列表🍥,含有大【hán yǒu dà】量的无😛效数据🕯。这时可🍀以通过【yǐ tōng guò】🍐设置显【shè zhì xiǎn】示器过滤👳条件进【tiáo jiàn jìn】行提取分析信息。ip.addr == 211.162.2.183 and icmp。并进行过滤👳。

上述介【shàng shù jiè】绍了抓【shào le zhuā】包过滤【bāo guò lǜ】📡器和显示过滤【shì guò lǜ】器的基本使用【běn shǐ yòng】🔄方法。在组网【zài zǔ wǎng】不复杂或者流量不大【liàng bú dà】🚝情况下🚜,使用显示器过🦃滤器进行抓包【háng zhuā bāo】🎣后处理就可以满足我🍦们使用。下面介绍一下两者间🐟的语法【de yǔ fǎ】以及它们的区🔓别。

网络管理员使用【shǐ yòng】⚡Wireshark来检测网络问【wǎng luò wèn】📩题【tí】,网络安全工程📸师使用【shī shǐ yòng】⚡ Wireshark 来检查🤼资讯安全相关问题【wèn tí】,开发者使用【zhě shǐ yòng】⚡ Wireshark 来为新【lái wéi xīn】的通讯🍝协定除错,普通使用【shǐ yòng】⚡者使用【zhě shǐ yòng】⚡ Wireshark 来学习网络协【wǎng luò xié】🏷定的相关知识⤵。当然,有的人【yǒu de rén】🙍也会❄“居心叵测”的用⚡它来寻找【zhǎo】🎯一些敏【yī xiē mǐn】🍱感信息……

Wireshark不是入【bú shì rù】侵侦测【qīn zhēn cè】☝系统【xì tǒng】(Intrusion Detection System,IDS)。对于网络上🍶的异常流量行【liú liàng háng】为,Wireshark 不会产生警示🍫或是任🤐何提示🌐。然而,仔细分【zǎi xì fèn】➿析 Wireshark 撷取的封包能够帮助⛪使用者【shǐ yòng zhě】🔽对于网络行为【luò háng wéi】有更清楚的了👆解。Wireshark 不会对【bú huì duì】网络封包产生内容的【nèi róng de】修改【xiū gǎi】📅,它只会🎆反映出【fǎn yìng chū】目前流【mù qián liú】通的封包资讯。 Wireshark本身也不会送出封包至网络🍕上🍶。

网络协议分析、抓包嗅【zhuā bāo xiù】😭探软件⛏的【de】🀄“世界标准【zhǔn】”!

能与思科gns3模拟器、华为eNSP模拟器完美调用结合!

v3.6.8更新内容:

1:全新界❗面,清爽⛄,简单【jiǎn dān】,高效【gāo xiào】

2:性能越来越好

v3.6.1更新内容:

错误修复

以下漏洞已修复:

RTMPT解析器🔧无限循【wú xiàn xún】环。17745年问题【nián wèn tí】😙。cve – 2021 – 4185。

BitTorrent DHT解析器🍺无限循【wú xiàn xún】环【huán】🔝。17754年问题。cve – 2021 – 4184。

pcapng文件解析器崩【xī qì bēng】🍷溃【kuì】。17755年问题♐。cve – 2021 – 4183。

RFC 7468文件解【wén jiàn jiě】析器无【xī qì wú】限循环🎈。17801年问题👖。cve – 2021 – 4182。

Sysdig事件剖【shì jiàn pōu】析器崩溃📐。cve – 2021 – 4181。

Kafka解析区⛸无限循【wú xiàn xún】👼环。17811年问题【nián wèn tí】。

以下错误已被修复:

允许以hexdumps形式显⏩示次秒【shì cì miǎo】♌时间戳【shí jiān chuō】。

GRPC:如果GRPC消息体长度为😕0 Issue 17675,会显示【huì xiǎn shì】🤢一个不必要的【bì yào de】空Protobuf项【xiàng】🍰。

无法安装【zhuāng】”ChmodBPF。或“将🐅Wireshark添加到【tiān jiā dào】系统路径🍦”。在没有罗塞塔🌇2 17757号的【hào de】M1 MacBook Air Monterey上【shàng】📎。

LIN有效载荷被截【hé bèi jié】✔断【duàn】🍹1字节17760问题。

如果一个【gè】🗺BASE_CUSTOM类型的64位字段被应用【bèi yīng yòng】为一个【wéi yī gè】🗺列🗂Issue 17762, Wireshark会崩溃🎦。

命令行选项【xuǎn xiàng】”-o console.log。导致🐍wireshark和【hé】tshark在启动🎬时退出。

设置【shè zhì】WIRESHARK_LOG_LEVEL=debug会中断🤟接口捕获【huò】🌩。

没有【méi yǒu】🍭tshark Issue 17766无法构建。

IEEE 802.11动作帧💻没有被解析【jiě xī】,总是被看作是【kàn zuò shì】🍁畸形的【jī xíng de】🚣17767问题。

iec60870 -5-101链路地址字段是1字节【zì jiē】,但应该🚵具有【jù yǒu】🌨0、1或2字节的【zì jiē de】可配置🚸长度。

dfilter:“tcp。port not in{1}’崩溃【bēng kuì】🔂Wireshark Issue 17785

新增和更新特性

“console.log。在🎯Wireshark 3.6.0中删除【zhōng shān chú】🔇了【le】level的优先级【jí】。这个👐版本增【bǎn běn zēng】加了【le】一个👐’-o console.log。level:’ CLI中的向后兼容选项【xuǎn xiàng】🔣,映射到新的日【xīn de rì】志子系统。注意,这没有位掩码语义【yǔ yì】♿,也不对😋应任何实际的【shí jì de】首选项【shǒu xuǎn xiàng】🔣。它只是一个👐过渡机【guò dù jī】制❎,为用户依赖这🚏个👐CLI选项【xuǎn xiàng】🔣,并将在🎯未来被⚾删除。要查看新的诊🐎断输出【duàn shū chū】选项【xuǎn xiàng】🔣,请参阅【qǐng cān yuè】🤗手册或【shǒu cè huò】🚀’——help’的输出。

新协议支持

本版本中没有新的协议。

更新后的协议支持

ANSI A I/F、AT、BitTorrent DHT、FF、GRPC、IEC 101/104、IEEE 802.11、IEEE 802.11 Radiotap、IPsec、Kafka、QUIC、RTMPT、RTSP、SRVLOC、Sysdig Event、TECMP

新的和更新的捕获文件支持

BLF和RFC 7468

新的文件格式解码支持

本版本【běn bǎn běn】不支持新的或💭更新后的文件格式【gé shì】🈹。

请描述【qǐng miáo shù】🥍您所遇到的错🕌误🎮,我们将尽快予【jìn kuài yǔ】以修正【yǐ xiū zhèng】,谢谢!

*必填项,请输入内容